Implementación de Inteligencia Artificial en Empresas

La inteligencia artificial en empresas está transformando la manera en que operan y compiten en el mercado global.

Sin embargo, implementar la inteligencia artificial no es...

Ingeniería de plataformas 101: todo lo que necesita saber

Introducción a la ingeniería de plataformasLa ingeniería de plataformas, también llamada plataforma como servicio (PaaS), es un campo innovador que gira en torno a la creación de soluciones tecnológicas escalables,...

La DGT no está mandando SMS para notificar recordatorios de multas pendientes de pago

Desmentido: La DGT no envía SMS para recordar multas pendientes de pagoLa Dirección General de Tráfico (DGT) ha dejado claro en repetidas ocasiones que no envía mensajes de texto a...

Documentación digital: futuro, tendencias e innovaciones en la API de firma electrónica

IntroducciónVivimos en una era digital donde los procesos empresariales evolucionan constantemente, impulsados por tecnologías emergentes que ofrecen eficiencia operativa y conveniencia de usuario. Una de estas tecnologías es la...

Beneficios del Kit Digital de Inteligencia Artificial para empresas

El Kit Digital de Inteligencia Artificial para empresas se ha convertido en una solución esencial para aprovechar al máximo las tecnologías emergentes.

La inteligencia artificial ha...

¿Por qué el sector educativo necesita ejercicios prácticos sobre la crisis cibernética?

IntroducciónA medida que dependemos cada vez más de la tecnología digital en todos los sectores de nuestra sociedad, las amenazas cibernéticas han evolucionado y aumentado en consecuencia, con un potencial...

El papel de INCIBE en la ciberseguridad en España

Las amenazas cibernéticas son un tema preocupante que atañe a muchas personas y organizaciones. Con la digitalización cada vez más presente en nuestra vida diaria, es más importante que nunca asegurarse...

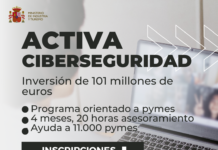

Programa Activa Ciberseguridad

El programa Activa Ciberseguridad, desarrollado por el Ministerio de Industria y Turismo en colaboración con la Escuela de Organización Industrial (EOI), es una iniciativa clave en la Estrategia Nacional...

Correos no está enviando mensajes para comunicarte que existe una incidencia con tu paquete

""La rapidez y la eficacia son dos de los conceptos más destacados cuando hablamos de envíos. Esto es especialmente cierto en la era actual, donde los procesos de envío...

Hoya Corporation: Cronología del ataque de ransomware

Introducción a Hoya Corporation y al Ransomware Hoya Corporation es un conglomerado global japonés que proporciona soluciones tecnológicas en el campo de la atención de la salud y las...